TLS: что это за протокол и как он работает / Skillbox Media

Если вы что-то оплачиваете в интернете, то мошенники до сих пор не опустошили ваши карточки именно благодаря TLS.

Содержание:

Курс с трудоустройством: «Веб-разработчик»

Узнать большеС давних пор, когда интернет только начинал развиваться, данные передавались в открытом виде. Однако с течением времени всё больше наших повседневных действий переместилось в онлайн-пространство: от покупок и записи к врачу до общения и сделок с недвижимостью. Это привело к осознанию необходимости шифрования трафика. Защита личной информации стала критически важной, так как пользователи начали осознавать риски, связанные с утечкой данных. Безопасность в интернете превратилась в приоритет, и внедрение современных технологий шифрования стало обязательным для обеспечения конфиденциальности и защиты пользователей.

Первой попыткой защиты ценных данных при передаче информации стал протокол SSL, о котором имеется отдельная статья. В настоящее время чистый SSL используется редко из-за выявленных уязвимостей. Однако его более совершенная версия, протокол шифрования данных TLS, обеспечивает надежную защиту транзакций на глобальном уровне. Сегодня мы обсудим особенности и преимущества TLS.

В данной статье вы познакомитесь с основными аспектами темы, которые помогут вам глубже разобраться в вопросе. Мы рассмотрим ключевые моменты и предоставим полезные рекомендации, которые помогут вам получить максимум информации. Читайте далее, чтобы узнать все важные детали и практические советы.

- Что такое TLS

- Чем TLS отличается от SSL

- Как TLS шифрует данные

- Какие в TLS есть алгоритмы шифрования

- Как работает TLS

- Что такое механизм возобновления сессий

- Как происходит защита от атак типа man-in-the-middle

- Чем различаются версии TLS

- Какие у TLS есть уязвимости

- Как использовать TLS безопасно

Что такое TLS

TLS, или Transport Layer Security, представляет собой протокол, обеспечивающий защиту данных при их передаче по сети. Он функционирует на транспортном уровне модели OSI, обеспечивая создание безопасных сессий для обмена данными между браузером и сервером. Использование TLS критически важно для защиты конфиденциальной информации, такой как пароли и номера кредитных карт, предотвращая несанкционированный доступ и утечку данных. Благодаря поддержке различных криптографических алгоритмов, TLS обеспечивает не только шифрование, но и аутентификацию сторон, что делает его незаменимым элементом современных интернет-технологий.

Изначально протокол TLS применялся преимущественно для обеспечения безопасности соединений на страницах оплаты. Однако в настоящее время он активно используется на большинстве авторитетных сайтов. Определить, использует ли сайт протокол TLS, очень просто: если адрес сайта начинается с https, а рядом отображается значок замка, это свидетельствует о том, что ваши данные находятся под надежной защитой. Использование TLS обеспечивает шифрование данных и защиту от несанкционированного доступа, что делает его необходимым элементом для любого ресурса, стремящегося обеспечить безопасность пользователей.

Аббревиатура HTTPS обозначает, что веб-сайт использует защищённую версию протокола HTTP — Hypertext Transfer Protocol Secure. Это усовершенствованная форма HTTP, обеспечивающая дополнительные меры безопасности, которые реализуются с помощью технологии TLS (Transport Layer Security). HTTPS шифрует данные, передаваемые между пользователем и сервером, что защищает их от перехвата и недобросовестного использования. Использование HTTPS на сайте не только повышает уровень безопасности, но и положительно влияет на его рейтинг в поисковых системах, так как всё больше пользователей и платформ отдают предпочтение защищённым ресурсам.

Читайте также:

HTTP, или Протокол передачи гипертекстовых документов, является основным протоколом, используемым для передачи данных в интернете. Он обеспечивает связь между клиентом и сервером, позволяя пользователям запрашивать и получать веб-страницы и другие ресурсы. HTTP определяет правила, по которым происходит обмен информацией, обеспечивая стандартный способ взаимодействия между устройствами.

HTTP необходим для функционирования Всемирной паутины, так как он позволяет браузерам загружать контент с веб-серверов. Протокол обеспечивает структуру запросов и ответов, что позволяет пользователям эффективно получать доступ к информации. Без HTTP интернет не смог бы существовать в том виде, в котором мы его знаем, поскольку он связывает пользователей с ресурсами и сервисами, доступными онлайн.

Существует несколько версий HTTP, включая HTTP/1.1 и более современный HTTP/2, которые предлагают улучшенную производительность и безопасность. Понимание основ HTTP поможет пользователям и разработчикам более эффективно взаимодействовать с веб-технологиями и оптимизировать свои веб-ресурсы для лучшего пользовательского опыта.

Для понимания работы TLS можно провести аналогию с фильмом «Чёрная пантера». В вакандийцев есть два ключевых элемента коммуникации. Первый — это уникальные приветствия с скрещёнными на груди руками, которые помогают им идентифицировать друг друга. Второй элемент — вакандийский язык, который понятен лишь жителям этой страны. Эта аналогия иллюстрирует, как TLS защищает данные: он использует специальные методы аутентификации и шифрования, чтобы обеспечить безопасное взаимодействие между пользователями и серверами. Подобно вакандийцам, которые узнают друг друга по уникальным признакам, TLS гарантирует, что только авторизованные участники могут обмениваться информацией, защищая её от посторонних.

Когда вы заходите на сайт, защищённый протоколом TLS, происходит процесс, похожий на рукопожатие между вашим браузером и сервером. Сначала устанавливается защищённое соединение, затем происходит обмен секретными ключами и выбор алгоритмов шифрования. После этого браузер и сервер начинают обмениваться данными на языке, понятном только им. Этот процесс обеспечивает безопасность вашей информации и защищает её от посторонних глаз.

В этой статье мы подробно рассмотрим процесс рукопожатия и обмена сообщениями в протоколе TLS. Однако прежде чем углубиться в эти аспекты, необходимо обсудить еще одну ключевую тему, связанную с безопасностью передачи данных.

В чём разница между SSL и TLS

Если вы ознакомились с нашей статьей о SSL, то, вероятно, обратили внимание на множество сходств между SSL и другими протоколами. Оба типа протоколов обеспечивают шифрование данных, используют секретные ключи и создают защищенные сессии. Однако между ними существуют важные различия. Чтобы понять эти различия лучше, стоит обратиться к истории их разработки и применения.

Протокол SSL был разработан компанией Netscape в середине 1990-х годов для повышения безопасности браузера Navigator. Несмотря на то что в свое время SSL обеспечивал достаточно высокий уровень защиты, с течением времени были выявлены серьезные уязвимости. Одной из наиболее критичных проблем стала небезопасная проверка паддинга, что поставило под угрозу целостность данных и безопасность соединений. Эти недостатки привели к разработке более современных протоколов, таких как TLS, которые предлагают улучшенные механизмы защиты и отвечают современным требованиям безопасности в интернете.

Паддинг представляет собой дополнительный блок данных, который добавляется к исходным данным перед их отправкой. Эта практика необходима для того, чтобы сообщение соответствовало установленной обязательной длине, которая зависит от пропускной способности сетевого оборудования. Правильное использование паддинга позволяет обеспечить корректную передачу данных и улучшить их совместимость с различными сетевыми протоколами.

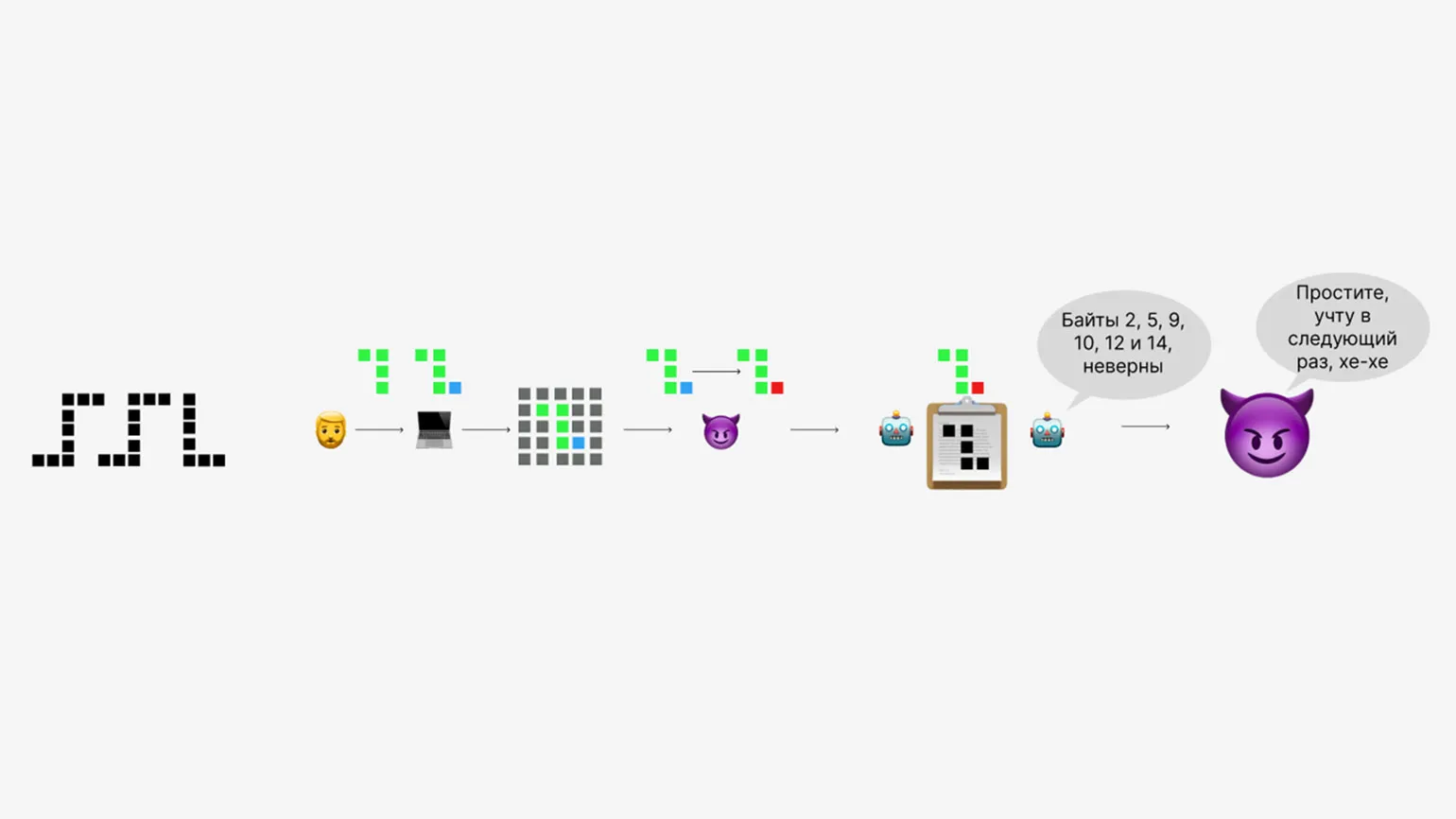

Хакеры разработали метод атаки, заключающийся во вмешательстве в сессию и отправке сообщений с неправильным паддингом. При попытке расшифровки таких сообщений сервер выдает ошибку, раскрывая внутренние процессы дешифрации. Полученные данные злоумышленники используют для восстановления исходного сообщения.

Чтобы лучше понять принцип работы систем безопасности, представьте ситуацию, когда вы пытаетесь угадать чей-то пароль. Вместо простого сообщения «пароль неверный» система предоставляет дополнительную информацию, указывая, что пароль слишком длинный или не содержит определённых символов. Это позволяет злоумышленнику значительно сократить количество возможных вариантов паролей, что делает процесс подбора более эффективным. Такой подход подчеркивает важность комплексной защиты паролей и использования надежных методов аутентификации для предотвращения несанкционированного доступа.

Устранить эту уязвимость лишь с помощью обновлений было невозможно, так как она была связана с основами дизайна SSL, а не с конкретными его реализациями. Эти проблемы, наряду с банкротством компании Netscape, привели к тому, что разработка протокола была передана в Инженерный совет интернета (IETF). В результате работы этого совета протокол был значительно улучшен, исправлены недостатки безопасности, и он был представлен под новым именем — TLS.

Новый протокол получил усовершенствованные механизмы шифрования и аутентификации, а также улучшенные методы проверки добавленных блоков. Теперь осуществить атаку с неправильным паддингом стало значительно сложнее. Эти изменения повышают уровень безопасности и защищенности данных, делая протокол более надежным для использования в современных условиях.

Протокол SSL сегодня считается устаревшим, и его использование не рекомендуется из-за ряда уязвимостей. Тем не менее, термины SSL и TLS по-прежнему часто смешиваются и используются как синонимы. Теперь, когда вы понимаете различия между ними, вы можете помочь окружающим разобраться в этой теме. Знание актуальных технологий шифрования, таких как TLS, важно для обеспечения безопасности данных в интернете.

Как TLS шифрует данные

Для обеспечения безопасности данных протокол TLS создает защищенный канал во время передачи, который предотвращает чтение или изменение информации без соответствующего секретного ключа. Этот ключ служит указанием для корректного расшифровки сообщения. Простой пример использования ключа можно представить в виде чтения первых букв в строке, что иллюстрирует принцип работы шифрования.

Мы продолжаем жить благодаря вашим молитвам, уважаемый Игорь Николаевич.

Мы не ставим перед собой никаких ограничений.

Если урожай будет хорошим, мы приведем мельницу в порядок.

Пока в Санкт-Петербурге проходят праздники и мероприятия, позвольте себе насладиться свободой.

Откройте для себя удивительные красоты и познакомьтесь с новыми людьми.

Не беспокойтесь о нас, Тверь обязательно сохранит своё величие. Мы уверены, что с Божьей помощью наш город преодолеет все трудности и продолжит развиваться. Тверь имеет богатую историю и уникальную культуру, что делает её важным центром в России. Мы уверены, что совместными усилиями мы сможем преодолеть любые преграды и сохранить наш любимый город для будущих поколений.

Мы живем comfortably и не испытываем недовольства.

Мы не ожидаем немедленного ответа, но будем признательны, если вы сможете написать, когда у вас появится такая возможность.

На практике ключи имеют более сложную структуру, но их основная функция остается неизменной — они служат подсказкой для корректного восприятия текста. Ключи помогают читателю быстро ориентироваться в материале, обеспечивая правильное понимание и интерпретацию информации.

В зависимости от числа ключей в протоколе TLS применяются два класса шифрования: симметричное и асимметричное. Симметричное шифрование использует один ключ для шифрования и дешифрования данных, что обеспечивает высокую скорость обработки, но требует безопасной передачи ключа между сторонами. Асимметричное шифрование, в свою очередь, использует пару ключей: открытый и закрытый, что позволяет безопасно обмениваться данными без необходимости предварительной передачи секретного ключа. Оба метода играют важную роль в обеспечении безопасности передаваемой информации в сетях.

Симметричное шифрование представляет собой метод, при котором для шифрования и дешифрования данных используется один и тот же ключ. Этот подход обеспечивает высокую скорость и эффективность обработки информации. Однако одним из основных недостатков симметричного шифрования является необходимость предварительного обмена ключом между отправителем и получателем. В процессе этого обмена существует риск перехвата ключа злоумышленниками, что может привести к компрометации данных. Поэтому важно учитывать меры безопасности при использовании симметричного шифрования, чтобы защитить ключи и обеспечить конфиденциальность передаваемой информации.

Асимметричное шифрование основывается на использовании двух ключей: публичного, который предназначен для шифрования данных, и приватного, необходимого для их дешифровки. Публичный ключ можно передавать открыто, что обеспечивает удобство в обмене зашифрованной информацией, в то время как приватный ключ должен оставаться в строгой секретности и защищённости. Несмотря на свою высокую степень безопасности, асимметричное шифрование требует больше вычислительных ресурсов и имеет более медленную скорость работы по сравнению с симметричным шифрованием. Это делает его подходящим для ситуаций, где безопасность данных является приоритетом, несмотря на возможные задержки в обработке.

Протокол TLS использует симметричное шифрование для защиты сообщений в процессе их передачи. Асимметричное шифрование применяется в начальной стадии сессии, во время рукопожатия, для обмена ключами и аутентификации участников. Это сочетание технологий обеспечивает высокий уровень безопасности данных, передаваемых через интернет.

TLS (Transport Layer Security) гарантирует проверку подлинности сервера с помощью сертификатов, выданных центрами сертификации. Наличие такого сертификата позволяет вашему браузеру удостовериться, что данные обмениваются только с легитимным сервером, а не с хакером. Это критически важно для обеспечения безопасности интернет-соединений и защиты личной информации пользователей.

Читайте также:

SSL-сертификаты: что это, виды и необходимость их получения

SSL-сертификаты представляют собой ключевой элемент безопасности в интернете. Они обеспечивают шифрование данных между веб-сервером и браузером пользователя, что позволяет защитить конфиденциальность информации. Важно понимать, что наличие SSL-сертификата не только повышает уровень безопасности сайта, но и положительно влияет на его SEO-рейтинги.

Существует несколько типов SSL-сертификатов, каждый из которых подходит для различных нужд. Наиболее распространенные из них включают сертификаты с проверкой домена (DV), сертификаты с проверкой организации (OV) и сертификаты с расширенной проверкой (EV). Сертификаты DV подходят для небольших сайтов и блогов, в то время как OV и EV подходят для крупных организаций, так как они предоставляют более высокий уровень доверия и проверки.

Получение SSL-сертификата является важным шагом для любого владельца сайта, так как он не только защищает данные пользователей, но и улучшает имидж компании. Поисковые системы, такие как Google, учитывают наличие SSL-сертификата при ранжировании сайтов, что делает его важным аспектом интернет-маркетинга.

Инвестиции в SSL-сертификаты оправданы, так как они защищают пользователей от киберугроз и повышают доверие к вашему ресурсу. Установка SSL-сертификата является необходимым шагом для обеспечения безопасности вашего сайта и улучшения его видимости в поисковых системах.

В протоколе TLS, помимо шифрования, применяются различные алгоритмы хеширования. Эти алгоритмы играют ключевую роль в обеспечении безопасности данных, так как они помогают гарантировать целостность и подлинность передаваемой информации. Использование хеширования в TLS позволяет обнаруживать любые изменения в данных, что защищает от атак, направленных на модификацию информации в процессе передачи. Таким образом, комбинация шифрования и хеширования в протоколе TLS обеспечивает надежную защиту данных в сети.

Хеширование представляет собой процесс преобразования набора данных в строку фиксированной длины. Хеш-функция не зависит от типа входных данных: будь то полный текст произведения, числовое значение или адрес электронной почты, результатом всегда будет строка заданной длины. При изменении даже одного символа в исходных данных результат хеширования также изменится. Это свойство делает хеширование важным инструментом в области информационной безопасности и управления данными, так как позволяет эффективно проверять целостность и подлинность информации.

Когда ваш браузер передаёт данные с использованием протокола TLS, автоматически создаётся их хеш. Сервер принимает эти данные и применяет к ним ту же хеш-функцию, что и браузер. Если данные не изменились, хеши совпадают, что обеспечивает успешный обмен сообщениями. Этот процесс является важной частью обеспечения безопасности связи в интернете, так как гарантирует целостность и подлинность передаваемой информации. Использование TLS и хеширования помогает защитить данные от несанкционированного доступа и изменений в процессе передачи.

На сайте wtools.io вы можете создать хеш любого текста. Например, мы захешировали текст данной статьи. Это позволяет преобразовать информацию в фиксированную строку символов, что может быть полезно для различных целей, таких как проверка целостности данных или хранение паролей. Использование хеширования обеспечивает безопасность и анонимность, что особенно важно в современном цифровом мире. Попробуйте сами и убедитесь в простоте и эффективности процесса на wtools.io.

Основной алгоритм хеширования, применяемый в протоколе TLS, включает SHA с длиной хеша 256, 384 или 512 бит. Использование устаревших алгоритмов, таких как MD5 и SHA-1, не рекомендуется, так как они подвержены уязвимостям и могут быть легко взломаны с помощью современных вычислительных мощностей и методов перебора. Для обеспечения безопасности данных в TLS важно использовать только надежные и современные алгоритмы хеширования.

Основные алгоритмы шифрования в TLS

Теперь, когда мы разобрались с механизмом работы шифрования, обсудим алгоритмы, которые обеспечивают этот процесс. Шифрование данных осуществляется с использованием различных алгоритмов, таких как AES, RSA и DES. Эти алгоритмы играют ключевую роль в защите информации, обеспечивая ее конфиденциальность и целостность. Каждый алгоритм имеет свои особенности и области применения, что позволяет выбрать наиболее подходящий вариант в зависимости от конкретных нужд и уровня безопасности. Понимание этих алгоритмов поможет лучше оценить важность шифрования в современном цифровом мире.

AES (Advanced Encryption Standard) представляет собой симметричный алгоритм шифрования, который обеспечивает надежную защиту данных. Он использует ключи длиной от 128 до 256 бит. Увеличение длины ключа напрямую влияет на уровень безопасности: чем длиннее ключ, тем выше защита информации. Однако при этом снижается производительность системы. AES является одним из наиболее распространенных стандартов шифрования благодаря своей эффективности и устойчивости к атакам.

3DES (Triple Data Encryption Standard) является менее безопасным шифровальным алгоритмом по сравнению с AES. Он шифрует данные, используя три различных ключа, что создает дополнительный уровень защиты. Можно представить это как процесс упаковки информации: данные помещаются в одну коробку, затем в другую коробку, и, наконец, в третью. Эта многослойная защита затрудняет доступ посторонним к содержимому, обеспечивая более сложную структуру для взлома. Тем не менее, с развитием технологий и увеличением вычислительных мощностей, 3DES становится все менее подходящим для современных стандартов безопасности, что делает его использование не столь распространенным в сравнении с более надежными алгоритмами, такими как AES.

ChaCha20-Poly1305 представляет собой симметричный криптографический алгоритм, объединяющий шифрование ChaCha20 и механизм аутентификации сообщений Poly1305. Данный алгоритм использует ChaCha20 для генерации ключей, обеспечивая высокий уровень безопасности, и Poly1305 для создания кода аутентификации сообщений (MAC). При передаче данных сервер вычисляет MAC и сопоставляет его с полученным значением от клиента. Если значения совпадают, это подтверждает целостность данных, гарантируя, что они не были изменены в процессе передачи. ChaCha20-Poly1305 широко применяется в современных протоколах безопасности, таких как TLS, благодаря своей эффективности и надежности.

Как работает TLS

Пришло время раскрыть карты. На самом деле, TLS представляет собой не один, а два протокола: протокол рукопожатия и протокол записи. Каждый из этих протоколов выполняет определенные функции, обеспечивая безопасность и целостность данных. Протокол рукопожатия отвечает за установление безопасного соединения между клиентом и сервером, а протокол записи обеспечивает шифрование и защиту передаваемой информации. Таким образом, понимание этих двух компонентов TLS важно для обеспечения надежной защиты данных в сети.

Когда вы заходите на сайт Skillbox Media, чтобы ознакомиться со статьей о искусственном интеллекте общего назначения, ваш браузер и сервер еще не имеют информации друг о друге. Для установления связи между ними запускается протокол рукопожатия (handshake protocol). Этот процесс включает несколько ключевых этапов, которые обеспечивают безопасное и корректное соединение.

Сначала браузер отправляет запрос на сервер, в котором указывает, какие криптографические алгоритмы он поддерживает. Сервер, в свою очередь, выбирает один из предложенных алгоритмов и отправляет обратно свой сертификат, который подтверждает его подлинность. После этого браузер проверяет сертификат на предмет доверия и, если все в порядке, генерирует общий секретный ключ. Этот ключ используется для шифрования данных, передаваемых между браузером и сервером, что обеспечивает безопасность вашего соединения и защиту личной информации.

Таким образом, процесс рукопожатия является важным этапом в установлении безопасного соединения, позволяя пользователям уверенно взаимодействовать с веб-ресурсами и получать доступ к необходимой информации.

Здравствуйте.

Клиент и сервер осуществляют обмен сообщениями, в которых представляют друг друга и согласовывают алгоритмы шифрования, применяемые для защиты данных во время передачи. Этот процесс обеспечивает безопасность коммуникации, позволяя сторонам установить доверительные отношения и гарантировать конфиденциальность информации.

Обмен ключами — это процесс, позволяющий двум сторонам безопасно обмениваться криптографическими ключами для шифрования данных. В современных системах безопасности обмен ключами играет важную роль, так как он обеспечивает защиту информации от несанкционированного доступа. Существует несколько методов обмена ключами, среди которых наиболее популярными являются протоколы Диффи-Хеллмана и RSA. Эти методы позволяют сторонам создать общий секретный ключ, даже если они общаются через небезопасные каналы связи. Правильный выбор метода обмена ключами и его реализация критически важны для обеспечения безопасности всей системы. Эффективный обмен ключами способствует защите конфиденциальных данных и предотвращению атак на информацию.

Клиент и сервер подтверждают свою подлинность и осуществляют обмен ключами, которые будут использоваться для шифрования данных в дальнейшем. Этот процесс обеспечивает защиту информации и гарантирует, что только авторизованные стороны могут получить доступ к передаваемым данным.

Завершение рукопожатия является важной частью делового общения и взаимодействия. Этот процесс символизирует окончание встречи, соглашения или обсуждения, подчеркивая взаимопонимание и доверие между сторонами. Правильное завершение рукопожатия создает положительное впечатление и способствует укреплению деловых отношений. Важно помнить, что завершение рукопожатия должно быть уверенным, но не агрессивным, чтобы продемонстрировать уважение и готовность к сотрудничеству. Такие детали, как зрительный контакт и улыбка, также играют значительную роль в этом процессе, помогая установить более тесный контакт между участниками. В итоге, грамотное завершение рукопожатия может стать залогом успешного взаимодействия и дальнейшего сотрудничества.

Клиент и сервер подтверждают успешное установление соединения, что позволяет им приступить к безопасной передаче данных. Этот процесс обеспечивает защиту информации, что особенно важно в условиях современных киберугроз. Убедитесь, что ваше соединение надежно зашифровано, чтобы гарантировать безопасность передаваемой информации.

Когда соединение установлено, настает момент отправить необходимую статью. В этом процессе ключевую роль играет протокол записи, отвечающий за шифрование и передачу данных между веб-сайтом и браузером. Протокол записи функционирует поверх установленного соединения, используя параметры, согласованные между клиентом и сервером во время рукопожатия. Этот процесс включает в себя несколько этапов, которые обеспечивают надежную и безопасную передачу информации.

Фрагментация данных — это процесс разделения информации на более мелкие, управляемые части для повышения эффективности обработки и хранения. В контексте баз данных фрагментация позволяет оптимизировать доступ к данным, улучшая скорость выполнения запросов и обеспечивая более эффективное использование ресурсов. Существует несколько типов фрагментации, включая горизонтальную, вертикальную и смешанную. Горизонтальная фрагментация подразумевает разделение строк таблицы, тогда как вертикальная фрагментация делит столбцы. Смешанная фрагментация объединяет оба подхода, что позволяет максимально адаптировать структуру данных под конкретные задачи. Фрагментация данных также способствует улучшению масштабируемости систем и позволяет эффективно управлять большими объемами информации. Таким образом, правильное использование фрагментации может значительно повысить производительность и эффективность работы с данными.

Данные делятся на фрагменты меньшего размера для эффективного шифрования. Этот процесс позволяет улучшить безопасность информации, поскольку каждый фрагмент обрабатывается отдельно. Шифрование фрагментов данных обеспечивает защиту, даже если одна из частей будет скомпрометирована. Такой подход повышает общую надежность системы безопасности и позволяет легче управлять данными в процессе их обработки.

Компрессия данных — это процесс уменьшения объема информации для оптимизации хранения и передачи. Она играет ключевую роль в современном цифровом мире, позволяя значительно экономить место на дисках и ускорять загрузку веб-страниц. Существует два основных типа компрессии: с потерями и без потерь. Компрессия без потерь сохраняет оригинальное качество данных, тогда как компрессия с потерями может снижать качество, что допустимо в некоторых приложениях, таких как потоковое видео и аудио.

Эффективное использование методов компрессии помогает улучшить производительность веб-сайтов, снизить затраты на хранение данных и ускорить обмен информацией. Важно выбрать подходящий метод компрессии в зависимости от специфики задачи. Например, для изображений часто используют форматы JPEG и PNG, а для текстовых файлов — ZIP или GZIP. Правильная реализация компрессии может привести к значительному улучшению пользовательского опыта и повышению рейтинга сайта в поисковых системах.

Данные подвергаются сжатию, что приводит к снижению их объёма. Это позволяет оптимизировать хранение и передачу информации, повышая эффективность работы с данными. Сжатие данных является важным процессом в современных информационных технологиях, обеспечивая экономию ресурсов и улучшение скорости обработки.

Шифрование — это процесс преобразования информации в такой формат, который делает ее недоступной для несанкционированного доступа. Оно играет ключевую роль в обеспечении безопасности данных в цифровом мире. Шифрование защищает конфиденциальность информации, будь то личные сообщения, финансовые транзакции или корпоративные данные. Существуют различные методы шифрования, включая симметричное и асимметричное шифрование, каждый из которых имеет свои преимущества и недостатки. В современном мире, где угроза кибератак возрастает, шифрование становится необходимым инструментом для защиты информации и обеспечения доверия между пользователями и организациями. Правильное использование шифрования помогает предотвратить утечку данных и гарантирует, что только уполномоченные лица могут получить доступ к чувствительной информации.

Данные фрагменты шифруются с использованием алгоритма симметричного шифрования, который применяет общий секретный ключ, согласованный в процессе рукопожатия. Этот подход обеспечивает высокий уровень безопасности, так как один и тот же ключ используется как для шифрования, так и для расшифровки информации. Безопасность передачи данных гарантируется благодаря надежности алгоритма и конфиденциальности ключа.

Аутентификация представляет собой процесс подтверждения идентичности пользователя или системы. Она играет ключевую роль в обеспечении безопасности данных и предотвращении несанкционированного доступа к системам и ресурсам. Аутентификация может осуществляться различными способами, включая ввод пароля, использование биометрических данных, таких как отпечатки пальцев или распознавание лиц, а также применение токенов и многофакторной аутентификации. В современном мире, где киберугрозы становятся все более изощренными, надежная аутентификация необходима для защиты личной информации и корпоративных данных. Эффективная система аутентификации не только обеспечивает безопасность, но и улучшает пользовательский опыт, позволяя пользователям легко и быстро получать доступ к необходимым ресурсам.

Каждый элемент данных сопровождается цифровой подписью или кодом аутентификации, что обеспечивает их целостность и подлинность. Использование цифровых подписей и аутентификационных кодов является важным аспектом обеспечения безопасности данных. Эти методы позволяют подтвердить, что данные не были изменены и происходят от надежного источника, что критически важно в современном цифровом мире.

Передача данных является ключевым процессом в современном цифровом мире. Она охватывает методы и технологии, используемые для обмена информацией между устройствами, системами и пользователями. Эффективная передача данных обеспечивает надежность и безопасность коммуникаций, что особенно важно в таких областях, как бизнес, медицина и информационные технологии.

Существует множество способов передачи данных, включая проводные и беспроводные технологии. Проводные методы, такие как Ethernet и оптоволоконные линии, обеспечивают высокую скорость и стабильность соединения. Беспроводные технологии, такие как Wi-Fi и Bluetooth, предлагают удобство и мобильность, позволяя пользователям свободно перемещаться при передаче информации.

При передаче данных критически важно учитывать аспекты безопасности. Использование шифрования и аутентификации помогает защитить информацию от несанкционированного доступа. Кроме того, соблюдение стандартов и протоколов, таких как TCP/IP, гарантирует совместимость и эффективность обмена данными.

Таким образом, передача данных играет важную роль в обеспечении взаимодействия между различными системами и пользователями. Понимание принципов и технологий, лежащих в основе этого процесса, способствует улучшению качества и безопасности информационного обмена.

Зашифрованные и аутентифицированные фрагменты данных передаются по сети между клиентом и сервером для обеспечения безопасности и защиты конфиденциальной информации. Этот процесс гарантирует, что передаваемые данные остаются защищенными от несанкционированного доступа и подделки, что является критически важным для современных веб-приложений и онлайн-сервисов. Использование шифрования и аутентификации помогает минимизировать риски утечек данных и атак, что делает взаимодействие пользователей с сервисами более безопасным и надежным.

Процесс обмена данными с использованием TLS является сложной задачей, требующей значительных ресурсов компьютера. Однако инженеры разработали механизм возобновления сессий, который позволяет оптимизировать этот процесс и избегать повторного этапа рукопожатия. Это значительно ускоряет обмен данными и снижает нагрузку на систему, обеспечивая более эффективное использование ресурсов при установлении безопасных соединений.

Что такое механизм возобновления сессий

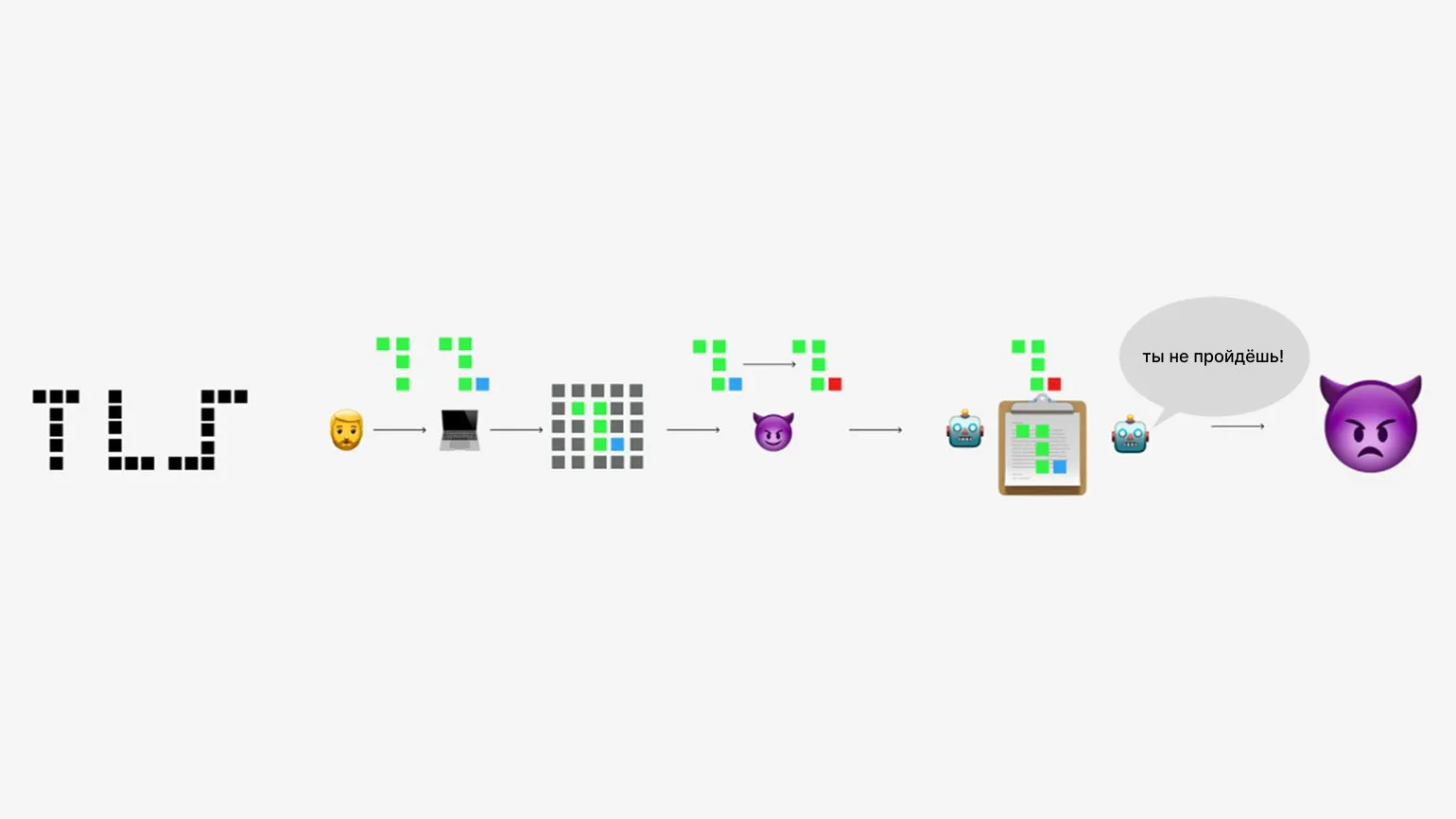

Для ускорения обмена сообщениями разработчики внедрили в протокол TLS механизм возобновления сессий, известный как 0-RTT (нулевое время передачи данных). Этот механизм позволяет клиенту и серверу быстро возобновить сессию, если она была прервана по каким-либо причинам, таким как сетевые ошибки или сбои на стороне сервера. Использование 0-RTT значительно снижает задержки при повторных соединениях, что улучшает общую производительность и пользовательский опыт.

Механизм работы основан на кэшировании данных о сессии как клиентом, так и сервером с использованием специальных токенов. Если токены совпадают, обе стороны могут пропустить этап рукопожатия и сразу перейти к обмену данными. Это позволяет упростить взаимодействие, так как нет необходимости повторно запрашивать ключи. Таким образом, процесс обмена данными становится более эффективным и быстрым, что положительно сказывается на общей производительности системы.

На первый взгляд, этот механизм выглядит впечатляюще, однако у него есть и свои недостатки.

Недостаточная безопасность является серьезной проблемой. Клиент отправляет зашифрованные данные на сервер, используя заранее согласованные симметричные ключи. Однако в случае, если хакер перехватит эти ключи, он получит возможность вмешаться в сессию и получить доступ к конфиденциальной информации. Это подчеркивает важность применения более надежных методов шифрования и защиты данных для предотвращения нежелательного доступа и обеспечения безопасности пользователей.

Перегрузка токенами может стать серьезной проблемой для серверов, обслуживающих сайты с миллионами пользователей. Хранение токенов каждой сессии в памяти требует значительных ресурсов и может негативно сказаться на производительности. Однако существует эффективное решение — механизм session ticket. Этот метод позволяет серверу не хранить все данные в оперативной памяти, что значительно снижает нагрузку и улучшает общую производительность системы. Использование session ticket обеспечивает безопасность и удобство работы с сессиями, позволяя оптимизировать управление токенами на крупных ресурсах.

Ограниченные динамические параметры играют важную роль в процессе аутентификации. Динамические параметры представляют собой условные знаки, которые стороны используют во время сессии для подтверждения своей идентичности. В механизме 0-RTT эти параметры применяются реже, чем в стандартном режиме. Это может снижать уровень безопасности, так как уменьшение частоты использования динамических параметров может привести к более уязвимым точкам в системе. Обеспечение надежной аутентификации и защиты данных требует внимательного подхода к использованию динамических параметров в различных режимах работы.

Задержки в ответах могут возникать в процессе сессии 0-RTT, когда клиент отправляет данные на сервер до получения подтверждения о доставке предыдущих данных. Это создает риск рассинхронизированности между сервером и клиентом, так как клиент может послать несколько запросов, не дожидаясь ответа на первый. Эта проблема может негативно влиять на производительность и пользовательский опыт, поэтому важно находить способы минимизации задержек и оптимизации взаимодействия между клиентом и сервером.

Защита от атак типа man-in-the-middle

Атака типа man-in-the-middle (MITM) представляет собой одну из наиболее распространенных угроз безопасности в сетевых коммуникациях. Эта атака происходит, когда злоумышленник вмешивается в коммуникационный канал между клиентом и сервером, что позволяет ему перехватывать и изменять передаваемую информацию. В результате, недобросовестный участник может получить доступ к конфиденциальным данным, таким как пароли и финансовая информация, что представляет серьезную угрозу для пользователей и организаций. Для защиты от подобных атак важно использовать шифрование данных, такие как HTTPS и VPN, а также применять методы аутентификации и мониторинга сетевого трафика.

TLS включает в себя ряд механизмов, предназначенных для защиты от различных видов атак. Эти механизмы обеспечивают шифрование данных, аутентификацию сторон и целостность передаваемой информации. Защита, предлагаемая TLS, помогает предотвратить перехват и модификацию данных, что делает его надежным выбором для безопасной передачи информации в интернете. Использование протоколов TLS существенно повышает уровень безопасности при обмене конфиденциальными данными, такими как пароли и номера кредитных карт, и защищает пользователей от атак, направленных на компрометацию информации.

- Шифрование данных. Самый очевидный пункт: протокол TLS обеспечивает шифрование данных, что делает их непригодными для прослушивания или изменения злоумышленником.

- Аутентификация сервера. Клиент проверяет подлинность сайта при помощи публичного ключа и убеждается, что связывается с нужным сервером, а не с посредником. Если сертификат не проходит проверку или отсутствует, клиент может предупредить о потенциальной атаке.

- Аутентификация клиента. В некоторых случаях, когда требуется двусторонняя аутентификация, клиент предоставляет свой собственный сертификат серверу. Сервер может проверить этот сертификат и убедиться в подлинности клиента.

- Обмен ключами по протоколу Диффи — Хеллмана. Протокол TLS позволяет клиенту и серверу согласовать общий секретный ключ с помощью протокола Диффи — Хеллмана.

- Цифровая подпись. В протоколе TLS используют цифровые подписи для проверки подлинности и целостности передаваемых данных. Цифровая подпись гарантирует, что данные не были изменены в процессе передачи.

Совершенных средств защиты не существует, за исключением, возможно, таких хорошо охраняемых мест, как Форт-Нокс или бункер Бэтмена. Атаки типа «человек посередине» могут произойти даже с современными протоколами, такими как TLS, особенно если настройке уделяется недостаточно внимания. Для обеспечения надежной безопасности в сети важно тщательно настраивать протоколы и следить за актуальностью используемых технологий. Регулярные обновления и мониторинг системы помогут минимизировать риски и защитить данные от несанкционированного доступа.

Версии TLS: чем различаются и какую использовать

На сегодняшний день самой быстрой и безопасной версией протокола TLS является 1.3. Это стало возможным благодаря современным алгоритмам шифрования и отказу от устаревших функций, а также внедрению эффективного механизма возобновления сессий. В некоторых случаях может использоваться версия 1.2, но для протоколов ниже этого уровня рекомендуется проявлять осторожность и применять их только в случае работы с устаревшими браузерами и приложениями. Обновление до TLS 1.3 обеспечит лучшую защиту данных и улучшит производительность соединений.

Протокол TLS (Transport Layer Security) претерпел значительные изменения с момента своего появления, постоянно улучшая свою безопасность и функциональность. Каждая новая версия TLS приносила с собой инновации и усовершенствования, которые повышали уровень защиты данных в интернете.

Начав с SSL, протокол был переработан и стал TLS, начиная с версии 1.0. Каждая итерация добавляла новые алгоритмы шифрования, улучшала механизмы аутентификации и защищала от различных атак. Например, в TLS 1.2 была внедрена поддержка более современных и безопасных алгоритмов, таких как SHA-256, что значительно увеличивало уровень безопасности соединений.

С выходом TLS 1.3 произошло значительное упрощение процесса установления соединений, что не только ускорило его, но и сделало более безопасным за счет устранения устаревших и ненадежных функций. В этой версии также была улучшена защита от атак типа «человек посередине» (MITM) и значительно уменьшено количество раундов обмена данными для ускорения процесса.

Таким образом, развитие протокола TLS демонстрирует стремление к повышению безопасности и эффективности интернет-соединений, что делает его незаменимым инструментом для защиты данных в современных цифровых коммуникациях.

SSL 3.0 был заменен более современными протоколами, такими как TLS (Transport Layer Security), которые обеспечивают более высокий уровень безопасности и защищенности данных. Основные изменения включают улучшенные методы шифрования, которые предотвращают атаки, такие как POODLE. Также в новых версиях протоколов была улучшена аутентификация и интеграция, что позволяет обеспечить более надежное соединение между клиентом и сервером. TLS поддерживает более сильные алгоритмы шифрования и предлагает расширенные функции для защиты конфиденциальности пользователей. Эти изменения делают современные протоколы более безопасными и эффективными для защиты данных в сети.

- Добавлены новые функции, используемые для генерации ключей и вычисления MAC (message authentication code).

- Изменены форматы сообщений, завершающих рукопожатие (finished messages).

- Появились новые коды ошибок (alerts).

- Добавлена обязательная поддержка протокола Диффи — Хеллмана.

Что изменилось в нашем подходе? Мы пересмотрели основные аспекты и внедрили новые методы, чтобы улучшить качество и эффективность. Обновленный процесс позволяет нам быстрее реагировать на потребности клиентов и адаптироваться к изменениям на рынке. Мы также улучшили взаимодействие внутри команды, что способствовало более слаженной работе и повышению производительности. Эти изменения направлены на создание более качественного продукта и улучшение пользовательского опыта. Мы стремимся к постоянному совершенствованию и готовы к новым вызовам.

- Произведена замена уязвимых алгоритмов хеширования MD5 и SHA-1 на более безопасные, такие как SHA-256.

- Внедрены продвинутые алгоритмы шифрования, такие как AES и Camellia.

- Добавлена защита от атак на паддинг с помощью генерации случайных чисел.

- Улучшена защита от атак с использованием цепочки блоков шифрования (CBC).

Что изменилось в нашей жизни за последнее время? Мы стали свидетелями значительных изменений в различных аспектах повседневности. Технологии продолжают развиваться с поразительной скоростью, что влияет на все сферы, от образования до медицины. Появление новых технологий, таких как искусственный интеллект и автоматизация, меняет способы работы и общения людей.

Социальные сети также претерпели изменения. Они стали не только платформами для общения, но и мощными инструментами для бизнеса и маркетинга. Бренды все чаще используют их для взаимодействия с клиентами и продвижения своих товаров и услуг.

Экологические изменения также не остаются незамеченными. Увеличение осведомленности о проблемах экологии заставляет людей пересматривать свои привычки и выбирать более устойчивые варианты в потреблении, что способствует переходу к экологически чистым технологиям.

Кроме того, пандемия COVID-19 изменила привычный уклад жизни. Мы научились работать удаленно, что стало нормой для многих. Эти изменения затронули и сферу здоровья, где акцент сместился на телемедицину и профилактику заболеваний.

Таким образом, изменения, которые происходят вокруг нас, затрагивают все аспекты жизни и требуют от нас адаптации. Важно быть готовыми к новым вызовам и использовать возможности, которые они открывают.

- Добавлены новые алгоритмы шифрования, такие как AES-GCM (Advanced Encryption Standard — Galois/Counter Mode).

- Улучшена проверка целостности данных и аутентификации.

- Добавлены расширения, позволяющие клиенту и серверу согласовывать поддерживаемые функции и параметры.

Что изменилось в последней версии продукта? Обновления и улучшения, внедренные в новую версию, значительно повышают производительность и удобство использования. Включены новые функции, которые облегчают выполнение задач, а также исправлены ошибки, выявленные в предыдущих версиях. Пользователи теперь могут наслаждаться более интуитивно понятным интерфейсом и ускоренными процессами, что способствует повышению общей эффективности работы. Улучшенные алгоритмы обработки данных делают систему более стабильной и надежной, обеспечивая пользователям максимальную продуктивность. Мы продолжаем активно работать над улучшением продукта, учитывая отзывы пользователей и внедряя новейшие технологии. Обновления уже доступны для загрузки, и мы рекомендуем всем пользователям перейти на последнюю версию для получения всех преимуществ и возможностей.

- Добавлен механизм возобновления сессий RTT (0-RTT), о котором мы подробно рассказывали чуть выше.

- Сократилось время установки соединения благодаря оптимизации протокола рукопожатия.

- Удалены устаревшие и уязвимые функции: алгоритмы шифрования на основе CBC, проверка подписи на основе RSA/DSA и другие.

- У клиента появилась возможность отправлять данные без ожидания подтверждения от сервера.

Уязвимости протокола TLS

Абсолютная защита данных не возможна. Как и у любой технологии, у TLS имеются свои уязвимости. Несмотря на то что TLS обеспечивает высокий уровень безопасности при передаче данных, существует ряд рисков, которые могут быть использованы злоумышленниками. Например, уязвимости в реализации протокола, неправильные настройки или устаревшие версии могут привести к компрометации данных. Поэтому важно регулярно обновлять программное обеспечение и следить за рекомендациями по безопасности, чтобы минимизировать риски и обеспечить надежную защиту информации.

- Атаки на слабые алгоритмы шифрования в старых версиях TLS. Вычислительные мощности сегодняшних компьютеров позволяют относительно легко взломать алгоритмы шифрования, которые какое-то время назад считались неприступными. Используйте современные алгоритмы шифрования.

- Уязвимости в реализации и настройке. Использование сторонних библиотек, попустительское отношение к проверкам сертификатов и обновлениям снижает защиту ваших данных.

- Социальная инженерия и фишинг. Даже с последней корректно настроенной версией TLS не нарушайте правила безопасности в Сети — не переходите по подозрительным ссылкам и не оставляйте конфиденциальные данные там, откуда их могут извлечь злоумышленники.

- Утечка информации и анализ трафика. Использование одних и тех же логина и пароля может скомпрометировать безопасность ваших данных.

- Уязвимости в ОС. Отключённый файрвол и пренебрежение обновлениями операционной системы сделают ваши данные уязвимыми.

Большинство угроз безопасности и сценариев атак, упомянутых ранее, по-прежнему актуальны для TLS 1.3. Тем не менее, TLS 1.3 включает значительные улучшения и изменения, направленные на противодействие этим угрозам. Эти нововведения делают протокол более устойчивым к современным методам атак и обеспечивают более высокий уровень безопасности передачи данных в сети.

- Улучшенная криптография. Современные алгоритмы шифрования и хеширования, которые обеспечивают более надёжную защиту данных и устойчивость к известным атакам.

- Изъятие слабых алгоритмов шифрования, таких как MD5 и SHA-1, для уменьшения рисков, связанных с их использованием.

- Обновлённый процесс установки соединения. В последней версии оптимизировали установку соединения, чтобы сократить обмен сообщениями и улучшить производительность.

- Прямая секретность (forward secrecy). Даже если долгосрочные ключи сервера или клиента скомпрометированы, предыдущие сессии останутся защищёнными.

- Улучшенная защита от атак типа MITM. Четвёртая версия протокола TLS включает ряд изменений для повышения защиты от атак MITM, таких как более строгая проверка сертификатов и использование надёжных алгоритмов аутентификации.

TLS 1.3 представляет собой важный шаг вперед в обеспечении безопасности интернет-соединений. Несмотря на его значительные улучшения, необходимо сохранять бдительность к новым угрозам и возможным сценариям атак, которые могут возникнуть в будущем. Регулярный мониторинг и обновление систем безопасности помогут минимизировать риски и защитить данные пользователей.